共计 1371 个字符,预计需要花费 4 分钟才能阅读完成。

新型钓鱼即服务平台 Starkiller 采用中间人攻击技术,动态加载真实登录页面并实时代理用户输入,能够有效绕过多因素认证(MFA)。这种高级钓鱼手法对传统安全防护构成严峻挑战,企业和用户需要加强安全意识培训和异常登录行为监控。

钓鱼服务的革新

大多数钓鱼网站只是流行在线目标登录页面的静态副本,通常很快被反滥用活动人士和安全公司关闭。但一种新型钓鱼即服务产品让客户能够避开这两个陷阱:它使用巧妙伪装的链接加载目标品牌的真实网站,然后在受害者和合法网站之间充当中继——转发受害者的用户名、密码和多因素认证(MFA)代码到合法网站,并返回其响应。

有无数钓鱼工具包可供想要入门的骗子使用,但成功使用它们需要在配置服务器、域名、证书、代理服务和其他重复性技术琐事方面具备一定的技能。现在有了 Starkiller——一种新的钓鱼服务,动态加载真实登录页面的实时副本,记录用户输入的所有内容,并将合法站点的数据代理回受害者。

Starkiller 的工作原理

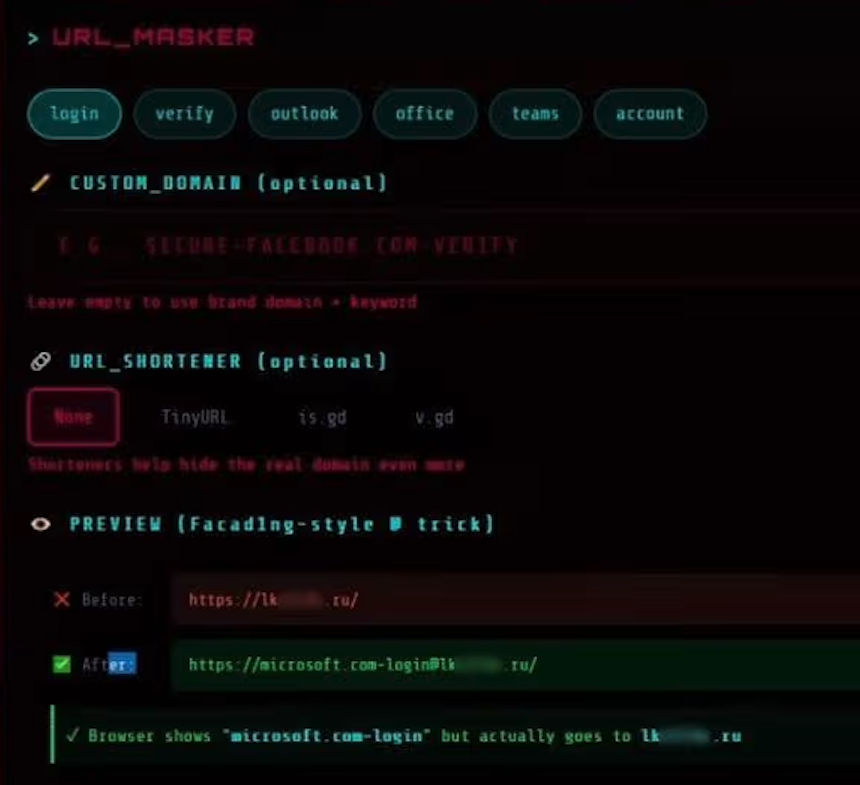

根据安全公司 Abnormal AI 的分析,该服务让客户选择要冒充的品牌(如 Apple、Facebook、Google、Microsoft 等),并生成一个视觉上模仿合法域名的欺骗性 URL。

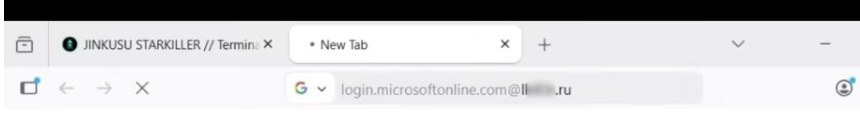

例如,针对 Microsoft 客户的钓鱼链接显示为 ”login.microsoft.com@[恶意 / 缩短的 URL]”。URL 中的 ”@” 符号技巧是一个老但有效的把戏,因为 URL 中 ”@” 之前的所有内容都被视为用户名数据,真正的着陆页面是 ”@” 符号之后的内容。

Docker 容器与无头浏览器

一旦 Starkiller 客户选择要钓鱼的 URL,该服务会启动一个 Docker 容器,运行一个无头 Chrome 浏览器实例,加载真实登录页面。

“ 该容器随后充当中间人反向代理,将最终用户的输入转发到合法网站,并返回网站的响应,”Abnormal 研究人员 Callie Baron 和 Piotr Wojtyla 在博客文章中写道,” 每一次击键、表单提交和会话令牌都通过攻击者控制的基础设施,并在过程中被记录。”

实时监控与会话劫持

Starkiller 实际上为网络犯罪分子提供实时会话监控,允许他们直播目标的屏幕,同时与钓鱼页面交互。研究人员表示:” 该平台还包括每次击键的键盘记录捕获、用于直接账户接管的 cookie 和会话令牌窃取、目标地理跟踪,以及新凭证到达时的自动 Telegram 警报。”

Abnormal 表示,该服务还巧妙地拦截和转发受害者的 MFA 凭证,因为点击链接的接收者实际上通过代理与真实站点进行身份验证,提交的任何身份验证令牌随后实时转发给合法服务。

“ 攻击者捕获生成的会话 cookie 和令牌,获得对账户的身份验证访问,” 研究人员写道,” 当攻击者实时中继整个身份验证流程时,MFA 保护可以有效地被中和,尽管它们完全按设计工作。”

安全无小事,点滴记心间!

本文是 翻译 文章,文章原作者 Brian Krebs,文章来源:Krebs on Security

原文链接:https://krebsonsecurity.com/2026/02/starkiller-phishing-service-proxies-real-login-pages-mfa/

本文观点仅供参考,具体内容表达以及含义原文为准。

💬 互动

您对这篇文章有什么看法?欢迎在评论区留言讨论!